Tutorial

-

Cómo activar Flatpak en Ubuntu 24.10

Flatpak es un sistema de distribución de aplicaciones para GNU/Linux alternativo a los paquetes que se instalan mediante una distribución. Aunque el gestor de paquetes sigue siendo la mejor forma de obtener paquetes para GNU/Linux, a veces para programas que tienen un ciclo de actualización diferente al del sistema operativo, sobre todo en sistemas que

-

Cómo descargar Firefox manualmente en GNU/Linux

Mozilla ha anunciado recientemente que las distribuciones binarias de Firefox para GNU/Linux se proporcionarán en formato .tar.xz a partir de ahora. Si te estás preguntando de qué forma puede afectar esto al paquete que bajas con tu gestor de paquetes, Snap o Flatpak, la respuesta es: nada. Esta noticia está pensada para la gente que

-

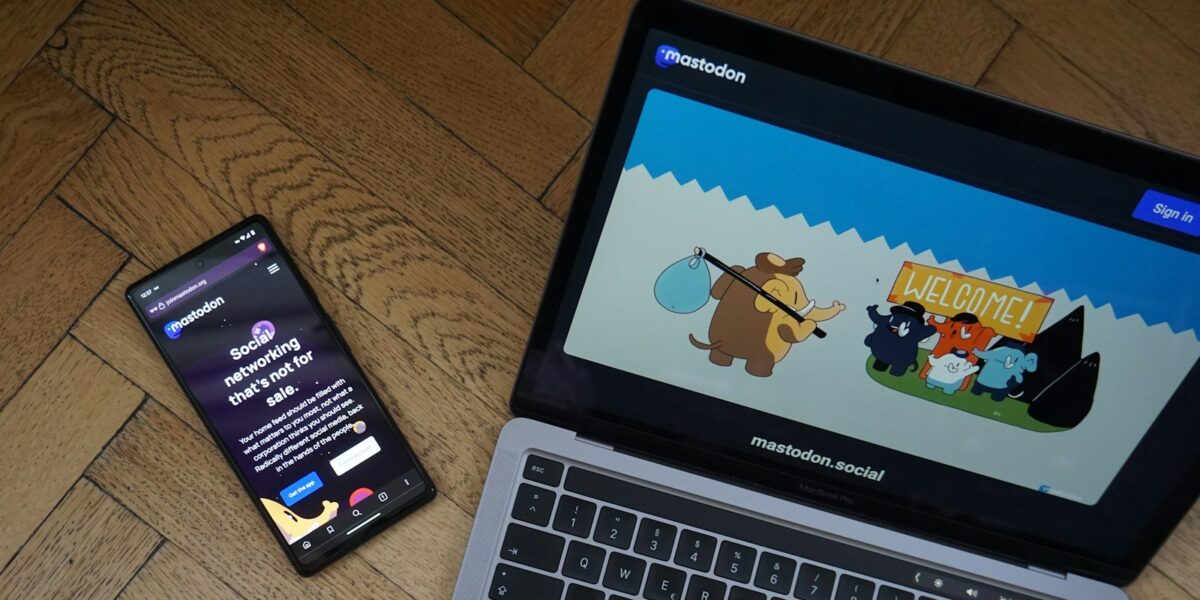

Cómo empezar a usar Mastodon: una guía para entrar en el fediverso

Mastodon es una red social de microblog. El microblog es un género de red social donde lo que publicas son pequeñas entradillas de texto a las que puedes adjuntar imágenes, vídeos, enlaces… Como la red social anteriormente conocida como Twitter, o Bluesky o Threads. La ventaja de usar Mastodon para algunas personas estará en el

-

Atajos de teclas para Terminator, el veterano emulador de terminal

Aunque hoy en día el ecosistema de terminales se esté renovando y haya terminales de nueva generación hecha en lenguajes más jóvenes y modernos, Terminator sigue siendo una de las terminales más sólidas y válidas para quien busque un emulador de terminal avanzado en el que hacer su trabajo sin interrupciones. Puede que uses Terminator

-

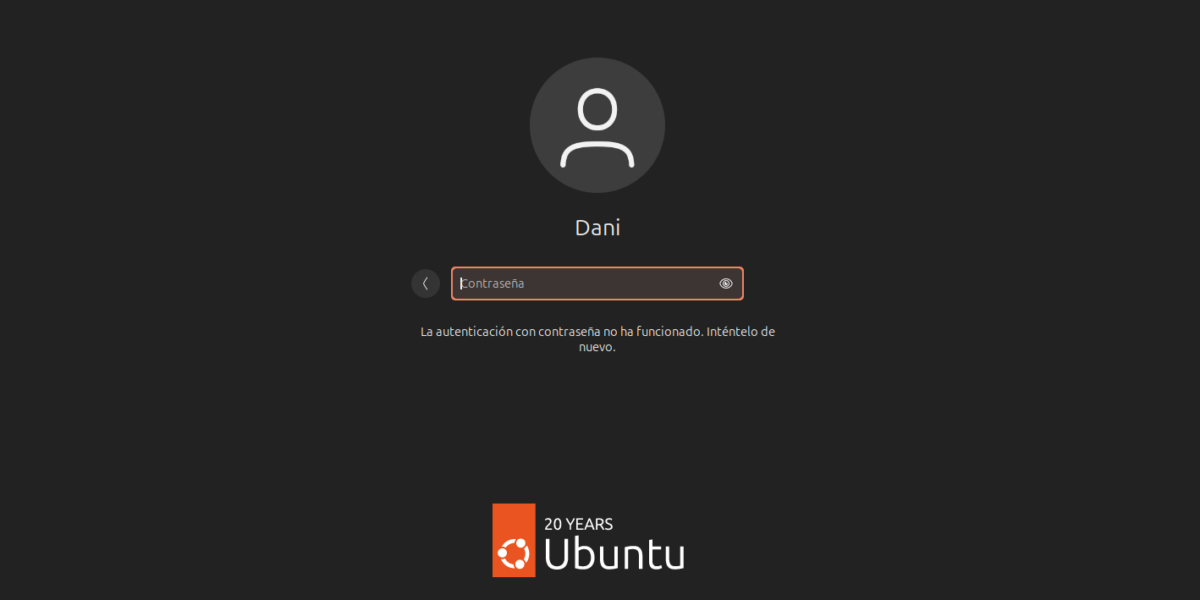

Cómo recuperar la contraseña de tu cuenta en Ubuntu 24.10

He revisado las instrucciones para asegurarme que son compatibles con Ubuntu 24.10. Ponte que un día enciendes tu ordenador y por lo que sea no logras pasar de la pantalla de inicio de sesión en Ubuntu porque has olvidado la contraseña. Por ejemplo, puede que sea una partición a la que entras una vez cada

-

Dos formas de habilitar sudo para una cuenta en GNU/Linux

Hoy en día, lo normal al instalar GNU/Linux en un sistema es que la primera cuenta que se configura durante la instalación esté considerada como cuenta administradora. Con el comando sudo puede identificarse para confirmar que realmente al otro lado del teclado está la persona que dice estar y no un impostor, y así ejecutar

-

¿Para qué sirve sudo? Lo esencial a saber para administrarlo de forma segura

El modelo de seguridad de las distribuciones Linux y de UNIX en general, se basa en tener una cuenta administrativa, denominada root, que tiene acceso completo a la máquina y que puede cambiar toda la configuración del sistema; y cuentas locales que no tienen tantos permisos para que en el día a día se pueda

-

Ejecutar comandos en el arranque de GNU/Linux con systemd

Si tienes que ejecutar un comando cuando se enciende el ordenador, como iniciar manualmente un servicio o hacer un ajuste sobre un driver, puedes orquestarlo con systemd.

-

passwd: todo lo que debes saber

Un tutorial para poder utilizar el comando passwd que puede ayudar a las personas que recién llegan a UNIX.

-

Recuperar la contraseña de superusuario de Debian 11

¿Te has olvidado de la contraseña que le diste a la cuenta de root en tu instalación de Debian? Suele pasar si no la usamos con mucha frecuencia. Te cuento cómo usar el modo rescate para reestablecerla.

-

Cómo crear y abrir archivos TAR desde la terminal

Te traigo un tutorial para que aprendas a usar el comando TAR, con el que puedes generar este tipo de archivos que tan útiles resultan para archivar o transmitir múltiples ficheros o carpetas.

-

¿Cómo instalaría WinRAR en GNU/Linux?

Esta es una de las preguntas más típicas para alguien que llega a GNU/Linux por primera vez. Voy a intentar aclarar un poco la confusión sobre GNU/Linux, archivos RAR y cómo extraerlos.